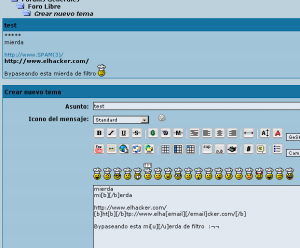

E’ stata pubblicata da poco (4/10/2008) una vulnerabilità scoperta nella versione 1.1.6 di Simple Machine Forum (o SMF) che permette di bypassare il Filtro che viene applicato al contenuto del post dando la possibilità di scrivere parole censurate, url di siti correttamente funzionanti e visibili, etc.

Questo l’Exploit pubblicato su Milw0rm:

Name: SMF 1.1.6 Filter Post Bypass

Author: WHK

WebSite: http://www.jccharry.com/en{

The data in a post are not filtered properly when someone enters

statements BBCode wrong without content that a user can enter

words banned by the system of restrictions by allowing expose

SPAM content, and so on.

}es{

Los datos en un post no son filtrados adecuadamente cuando alguien

ingresa declaraciones bbcode sin contenido probocando que un

usuario pueda ingresar palabras prohibidas por el sistema de

restricciones permitiendo exponer contenido SPAM, etc.

}Example of a post / Ejemplo de un post:

——————————————————————

[color=red][size=20pt]Fu[url][/url]ck you admin![/size][/color]My SPAM: [b]ht[b][/b]tp://www.jc[i][/i]charry.com/[/b] >:D

——————————————————————Demo:

http://www.jccharry.com/archivos_publicos/smf_filter_post_bypass.png# milw0rm.com [2008-10-04]

Viene spiegato che “…i dati in un post non vengono filtrati correttamente quando vengono inseriti alcuni tag BBCode errati permettendo così di inserire parole (o tutto ciò che è ritenuto SPAM) bypassando il Filtro AntiSpam..“.

L’autore dell’exploit, tale WHK, allega poi l’immagine seguente dove riporta sia il metodo con cui ha inserito il testo ed i BBcode nel Post, sia il risultato finale.